உள்ளடக்கம்

- வரையறை - பாதுகாப்பான ஹாஷ் அல்காரிதம் 1 (SHA-1) என்றால் என்ன?

- மைக்ரோசாஃப்ட் அஸூர் மற்றும் மைக்ரோசாஃப்ட் கிளவுட் | இந்த வழிகாட்டி முழுவதும், கிளவுட் கம்ப்யூட்டிங் எதைப் பற்றியது என்பதையும், கிளவுட் நிறுவனத்திலிருந்து உங்கள் வணிகத்தை நகர்த்தவும் இயக்கவும் மைக்ரோசாஃப்ட் அஸூர் எவ்வாறு உதவும் என்பதை நீங்கள் அறிந்து கொள்வீர்கள்.

- டெக்கோபீடியா செக்யூர் ஹாஷ் அல்காரிதம் 1 (SHA-1) ஐ விளக்குகிறது

வரையறை - பாதுகாப்பான ஹாஷ் அல்காரிதம் 1 (SHA-1) என்றால் என்ன?

பாதுகாப்பான ஹாஷ் அல்காரிதம் 1 (SHA-1) என்பது ஒரு குறியாக்க கணினி பாதுகாப்பு வழிமுறை ஆகும். இது 1993 ஆம் ஆண்டில் SHA-0 வழிமுறைக்குப் பிறகு 1995 ஆம் ஆண்டில் அமெரிக்க தேசிய பாதுகாப்பு நிறுவனத்தால் உருவாக்கப்பட்டது, மேலும் இது டிஜிட்டல் சிக்னேச்சர் அல்காரிதம் அல்லது டிஜிட்டல் சிக்னேச்சர் ஸ்டாண்டர்டின் (டிஎஸ்எஸ்) ஒரு பகுதியாகும்.

மைக்ரோசாஃப்ட் அஸூர் மற்றும் மைக்ரோசாஃப்ட் கிளவுட் | இந்த வழிகாட்டி முழுவதும், கிளவுட் கம்ப்யூட்டிங் எதைப் பற்றியது என்பதையும், கிளவுட் நிறுவனத்திலிருந்து உங்கள் வணிகத்தை நகர்த்தவும் இயக்கவும் மைக்ரோசாஃப்ட் அஸூர் எவ்வாறு உதவும் என்பதை நீங்கள் அறிந்து கொள்வீர்கள்.

டெக்கோபீடியா செக்யூர் ஹாஷ் அல்காரிதம் 1 (SHA-1) ஐ விளக்குகிறது

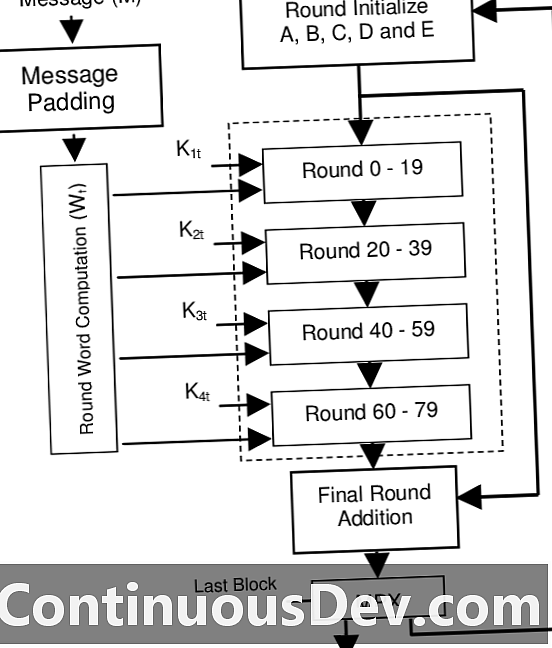

SHA-1 ஆனது 160-பிட் ஹாஷ் மதிப்பை உருவாக்குகிறது அல்லது உள்ளிடப்பட்ட தரவிலிருந்து (குறியாக்கம் தேவைப்படும் தரவு) ஜீரணிக்கிறது, இது MD5 வழிமுறையின் ஹாஷ் மதிப்பை ஒத்திருக்கிறது. தரவு பொருளை குறியாக்க மற்றும் பாதுகாக்க இது 80 சுற்று கிரிப்டோகிராஃபிக் செயல்பாடுகளைப் பயன்படுத்துகிறது. SHA-1 ஐப் பயன்படுத்தும் சில நெறிமுறைகள் பின்வருமாறு:

- போக்குவரத்து அடுக்கு பாதுகாப்பு (TLS)

- பாதுகாப்பான சாக்கெட்டுகள் அடுக்கு (எஸ்.எஸ்.எல்)

- அழகான நல்ல தனியுரிமை (பிஜிபி)

- பாதுகாப்பான ஷெல் (SSH)

- பாதுகாப்பான / பல்நோக்கு இணைய அஞ்சல் நீட்டிப்புகள் (S / MIME)

- இணைய நெறிமுறை பாதுகாப்பு (IPSec)

தரவு ஒருமைப்பாட்டின் தேவை அதிகமாக இருக்கும் கிரிப்டோகிராஃபிக் பயன்பாடுகள் மற்றும் சூழல்களில் SHA-1 பொதுவாக பயன்படுத்தப்படுகிறது. குறியீட்டு ஹாஷ் செயல்பாடுகளுக்கும் தரவு ஊழல் மற்றும் செக்சம் பிழைகள் அடையாளம் காணவும் இது பயன்படுத்தப்படுகிறது.